Steht Quantencomputing davor Kryptowährungen zu hacken?

Victoria Riess, MBA zu Quantencomputing, Kryptowährungen und Cybersicherheit in Security-Insider

Am 22. Februar 2023 erreichte Googles Quantencomputer einen wichtigen Meilenstein durch die Reduzierung von Fehlern. Forscher zeigten zum ersten Mal, dass die Verwendung von mehr Qubits die Fehlerquote bei Quantenberechnungen senken kann. Dies ist ein weiterer Meilenstein im Wettlauf um die „Quantum supremacy“. Er zeigt, wie schnell Quantencomputing voranschreitet. Doch was bedeutet die „Quantenüberlegenheit“ für Kryptowährungen und Krypto-Mining, bei der eine hocheffiziente Maschine einen Vorteil gegenüber allen anderen bietet?

Wie unterscheiden sich Quantencomputer von klassischen Computern? Quantencomputer zeichnen sich durch Überlagerung und Verschränkung aus. Die Überlagerung hängt mit der Tatsache zusammen, dass Quantenzustände (Qubits) Zustände sind, die in Überlagerung von 0 und 1 existieren können. Quantencomputer verfügen also über komplexe Überlagerungen von 0 und 1 und sind in der Lage, viel reichhaltigere Zustandsmengen zu untersuchen. Verschränkung bedeutet, dass die Zustände von verschränkten Qubits nicht unabhängig voneinander beschrieben werden können. Wenn man zwei Quantenbits hat, gibt es vier mögliche Zustände, die man in Superposition bringen kann; das bedeutet, dass sie exponentiell wachsen.

„Quantenvorherrschaft“

Was ist „Quantum supremacy“? Kurz gesagt, die Verwendung eines programmierbaren oder konfigurierbaren Quantencomputers, um ein genau definiertes Rechenproblem viel schneller zu lösen, als wir es mit einem bestehenden klassischen Supercomputer tun können.

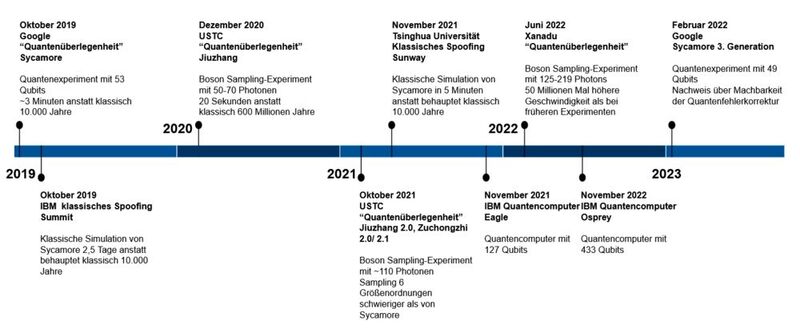

Im Jahr 2019 veröffentlichte Google in Nature die erste „Überlegenheits“-Behauptung. Sie erhoben den Anspruch, 53 Qubits oder 2^53 erreicht zu haben; dies ergibt 9 Billiarden Amplituden. Folglich benötigen sie nur ~3 Minuten, um genügend Stichproben aus einer Wahrscheinlichkeitsverteilung D zu sammeln, im Gegensatz zu über 10.000 Jahren, um ähnliche Stichproben auf klassische Weise zu erzeugen. Im Jahr 2019 entgegnet IBM jedoch, dass sie die Ergebnisse von Google in nur 2,5 Tagen auf klassische Weise erzeugen könnten – allerdings unter Verwendung von Summit, dem größten Supercomputer der Welt. In 2022 kündigte IBM mit seinem neuen 433-Quanten-Qubit-Prozessor IBM Osprey die größte Qubit-Anzahl aller IBM-Quantenprozessoren an. Kürzlich senkte Google mit dem Quantenchip Sycamore in der dritten Generation die Fehlerquote seiner Quantenrechner – ein großer Schritt hin zur Anwendung.

Die Debatte über klassisches Spoofing geht weiter. Im Jahr 2020 meldete das USTC in China eine „Quantenüberlegenheits“-Demonstration von Boson Sampling mit 50-70 Photonen. Im Jahr 2021 meldeten sie eine verbesserte Boson-Sampling-Demonstration mit ~110 Photonen. Außerdem erreichten sie mit supraleitenden Schaltkreisen – wie die von Google – mit 56 Qubits und im September 2021 mit 60 Qubits eine auf Sampling basierende „Quantenüberlegenheit“.

Skeptiker versuchen jedoch weiterhin, diese „Quantum supremacy“-Experimente zu durchlöchern, indem sie klassische Algorithmen entwickeln, die die Ergebnisse schneller als gedacht berechnen können. Sie haben zwar Fortschritte gemacht, aber die Quantenexperimentatoren hoffen, dass sich ihre Geräte schneller verbessern werden, als es die klassischen Algorithmen können.

Wie soll es weitergehen? Diese Beschleunigung der Behauptungen und Ablehnungen der „Quantenüberlegenheit“ zeigt, dass „Quantenüberlegenheit“ gegenüber klassischem Spoofing jetzt eine spannende Debatte ist. In naher Zukunft wird es „Quantenüberlegenheit“ mit effizienter klassischer Verifizierung geben.

Kryptowährungen

Was sind Kryptowährungen? Im Jahr 2008 wurde von dem anonymen Programmierer Sakoshi Nakamoto eine Lösung für die Probleme des Zahlungssystems angeboten. Er hinterließ ein Paper auf einem populären Kryptographie-Blog, in dem er ein Währungssystem vorschlug, das diese Probleme löste. Er schlug vor, dass anstelle eines Kreditkartenunternehmens, das jede Transaktion in einem zentralen Hauptbuch aufzeichnet, alle Benutzer eine Transaktion gleichzeitig aufzeichnen. Dadurch würde jeder Versuch, die Gemeinschaft zu betrügen, bemerkt und zurückgewiesen werden.

Größte Gefahr

Die größte Gefahr für die Blockchain, die von Quantencomputern ausgeht, ist ihre potenzielle Fähigkeit, herkömmliche Verschlüsselungen zu brechen. Die beiden kryptografischen Algorithmen, die von Kryptowährungen verwendet werden und von Quantencomputern beeinträchtigt werden könnten, sind: digitale Signaturen und kryptografische Hash-Funktionen.

Was sind klassische kryptografische Chiffren? Zertifikate und digitale Signaturen werden mit asymmetrischen Chiffren für die Verschlüsselung von privaten und öffentlichen Schlüsselpaaren verwendet. Digitale Signaturen sind ein wichtiger kryptografischer Mechanismus, der zur Überprüfung der Datenintegrität verwendet wird. Digitale Signaturen werden in Zahlungssystemen wie Kreditkartenzahlungen oder Kryptowährungen wie Bitcoin eingesetzt. Sie werden in Bitcoin wie mit dem Bitcoin Elliptical Curve Digital Signature Algorithm (ECDSA) zur Verschlüsselung von privaten und öffentlichen Schlüsselpaaren verwendet.

Kryptographische Hash-Funktionen und Passwort-Hashing sind Hash-Funktionen. Hash-Funktionen ermöglichen die Berechnung eines kurzen Nachrichten-Digest, genannt Hash. Hash-Funktionen werden in vielen Zusammenhängen verwendet; ein einfaches Beispiel ist ihre Verwendung in Passwortverwaltungssystemen oder in SHA-256 von Bitcoin.

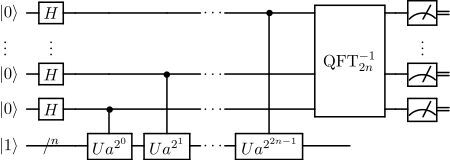

Wie könnte ein großer Quantencomputer kryptografische Chiffren überwinden? Für digitale Signaturen ist ein weit verbreiteter Signaturalgorithmus ECDSA. Ein Gegner, der Zugang zu einem Quantencomputer hat, der den Shor-Algorithmus ausführen kann, wäre in der Lage, sowohl RSA- als auch ECDSA-Signaturen zu fälschen. Der Angreifer wäre in der Lage, gefälschte Zertifikate auszustellen, bösartige Software ordnungsgemäß zu signieren und möglicherweise Geld im Namen anderer auszugeben. Schlimmer noch, der Shor-Algorithmus ermöglicht es Angreifern, private Schlüssel wiederherzustellen, beseitigt aber auch die Sicherheit aller anderen Verwendungen von Schlüsseln.

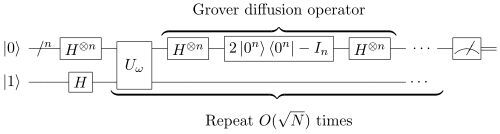

Die derzeit am häufigsten verwendete Hash-Funktion ist SHA256. Es wird nicht erwartet, dass die Hash-Funktion, die 256-Bit-Ausgaben erzeugt, durch das Quantencomputing gefährdet wird. Selbst unter Verwendung des Grover-Algorithmus gilt es derzeit als praktisch unmöglich, eine Hash-Funktion wie SHA256 zu knacken.

Wann wird ein Quantencomputer klassische kryptografische Chiffren knacken? Angesichts des derzeitigen Stands der Quanteninformatik und der jüngsten Fortschritte ist es höchst unwahrscheinlich, dass innerhalb dieses Jahrzehnts ein Quantencomputer gebaut wird, der ECDSA oder vergleichbare auf dem diskreten Logarithmus basierende Kryptosysteme für öffentliche Schlüssel kompromittieren kann.

Welche neuen Möglichkeiten gibt es, Krypto vor der „Quantenüberlegenheit“ zu retten? Bei näherer Betrachtung zeigt sich jedoch, dass der Sprung von „Quantencomputer zerstören RSA und DSA und ECDSA“ zu „Quantencomputer zerstören die Kryptographie“ nicht gerechtfertigt ist. Es gibt viele wichtige Klassen kryptografischer Systeme jenseits von RSA und DSA und ECDSA: Hash-basierte Kryptografie, Code-basierte Kryptografie, gitterbasierte Kryptografie und Kryptografie mit multivariaten quadratischen Gleichungen.

Das National Institute of Standards and Technology (NIST) führt derzeit ein Standardisierungsverfahren durch. Der große Wettbewerb zur Entwicklung von kryptographischen Post-Quantum-Algorithmen ist in vollem Gange. Im November 2017 wurden 82 Kandidatenalgorithmen eingereicht. Am 5. Juli 2022 wurden nach vier Auswahlrunden vier Kandidatenalgorithmen für die Standardisierung ausgewählt, und vier weitere Algorithmen werden in die vierte Runde gehen. Bei den vier zu standardisierenden Kandidaten handelt es sich um Public-Key-Verschlüsselungs- und Schlüsselherstellungsalgorithmen wie CRYSTALS-KYBER und digitale Signaturalgorithmen wie CRYSTALS-DILITHIUM, FALCON und SPHINCS+. Die vier zusätzlichen Algorithmen in der vierten Runde sind Public-Key-Verschlüsselungs- und Schlüsselherstellungsalgorithmen: BIKE, Classic McEliece, HQC und SIKE.

Fazit

Wie sollte sich die Kryptowirtschaft auf die „Quantenvorherrschaft“ vorbereiten? Angesichts des großen Risikos, das ein Quantencomputer für die derzeitigen Protokolle darstellt, wird aktiv an der Entwicklung von Post-Quantum-Kryptographie gearbeitet. Diese wird derzeit standardisiert. Aus diesem Grund muss der Übergang zur Post-Quantum-Kryptografie so bald wie möglich erfolgen. Anders ausgedrückt: Wenn in den nächsten 15 Jahren ein fehlertoleranter Quantencomputer mit 2.500 logischen Qubits gebaut wird, werden wahrscheinlich einige Daten gefährdet sein.

Wenn Sie mehr über Victoria Riess’ angewandte KI und ihre neue Arbeit erfahren möchten, buchen Sie ihren Kurs Revolutionize work through technology.

Pingback: Was Quantenvorherrschaft bedeuten könnte - Victoria Riess